頁面目錄

前言:

FortiClient VPN-Only 7.0.3之後的版本可以支援FortiGate SSL-VPN的Host Check功能,可以檢查電腦是否有開啟防火牆和防毒軟體、是否有特定檔案和處理程序、符合特定MAC Address、是否加入公司Domain等,以確保是公司認可的合規電腦才可連入SSL-VPN增加安性

環境說明:

FortiOS版本:After 6.2

FortiClient free:After 7.0.3

SSL-VPN模式:Tunnel mode

Windows與Mac OS作業系統的FortiClient支援Host Check功能

FortiGate設定:

範例1.檢查主機檔案與處理程序

1-1.設定host check政策,同一個list如有多個檢查項目檢查條件是and所有項目都要合規

| config vpn ssl web host-check-software edit andyhost config check-item-list edit 1 set type file set target C:\\vpncheck.pdf next edit 2 set type process set target FortiClient.exe next end next edit andyhost2 config check-item-list edit 1 set type process set target “mfefire.exe” next end next end |

1-2.到SSL-VPN Portal啟用custom host check政策可以選擇多個政策,檢查條件是or任一個政策都可合規

| config vpn ssl web portal edit tunnel-access set host-check custom set host-check-policy andyhost andyhost2 next end |

範例2.檢查主機防火牆和防毒軟體狀態

2-1.設定檢查防火牆和防毒軟體是否有開啟

| config vpn ssl web portal edit tunnel-access set host-check av-fw next end |

範例3.檢查主機MAC Address和主機檔案

3-1.如同時開啟主機Mac Address和檔案檢查兩個條件都要合規

| config vpn ssl web portal edit tunnel-access set host-check custom set host-check-policy andyhost set mac-addr-check enable /啟用mac check config mac-addr-check-rule edit 1 set mac-addr-list 8c:85:90:90:6e:0c 1c:65:91:88:7e:0e/如有新增Mac每筆都要加上且用空白分隔 next next end |

4.設定host check定期監控時間,如果主機狀態有異動則會中斷VPN連線

| config vpn ssl web portal edit tunnel-access set host-check-interval 120 /單位為秒數值範圍為<120>to<259200> end |

5.調整SSL-VPN Portal順序

SSL-VPN Portal可依照不同帳號或群組給予相對應的存取設定,可以使用CLI調整Portal比對順序(由上往下)

| config config vpn ssl settings config authentication-rule move 1 after /move after before /move before move 1 after 2 move 1 before 2 end |

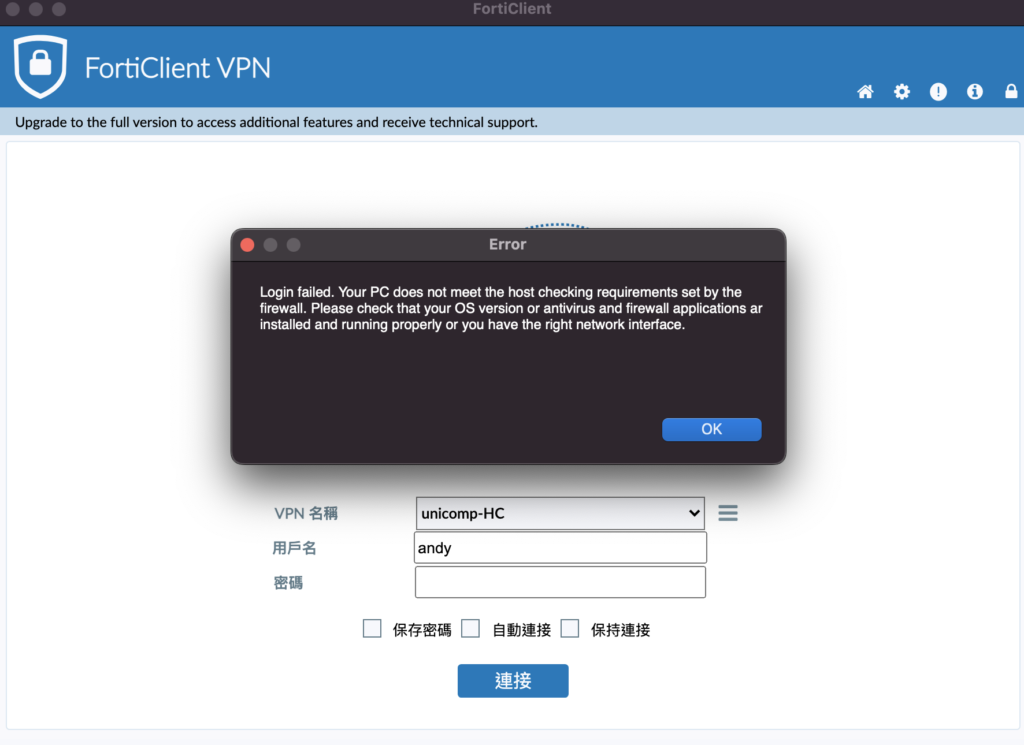

6.Host check如果不合規,FortiClient SSL-VPN會出現告警並中止連線

參考連結: